リスク管理

基本的な考え方

当社グループは、リスクカルチャーを醸成・浸透させていくために、リスクオーナーシップの観点を踏まえ、以下の基本方針に基づきリスク管理をおこなっています。

- 当社グループは、景気変動などの悪影響を最小限にとどめ、地域から信頼される金融グループとして安定・継続して金融サービスを提供していくため、適切なリスク管理をおこないます。

- グループ全体のリスクを可能な限り統合的に識別、評価、モニタリング、コントロールすることにより経営の健全性を確保し、経営資源の適切な配分を通じてリスクに見合った安定収益の確保をはかります。

- 客観性を確保し、リスク間の相互作用を考慮するため、各種リスクを計量化し、統合的な管理に努めます。

リスク管理態勢

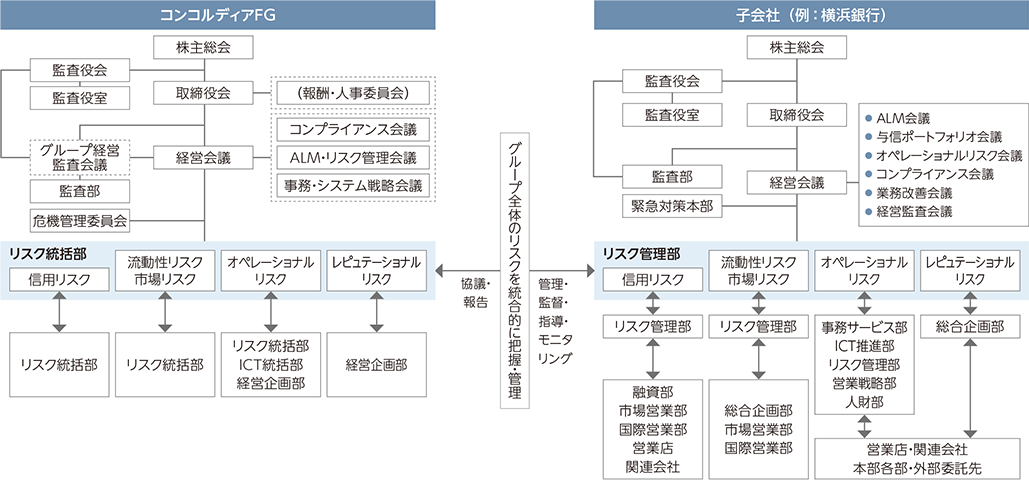

当社グループは、⼦会社がリスクの統括部署およびリスク種類ごとにリスク管理部署を設置し、リスクを識別・評価・管理するとともに、持株会社のリスク管理部がグループ全体のリスクを統合的に管理し、監査部長とは異なるリスク担当役員がリスクの状況について代表取締役社長、取締役会へ定期的に報告をしています。具体的には、各⼦会社は、リスクプロファイルに応じた適切なリスク管理をおこなったうえで、リスクの状況について持株会社に報告し、持株会社は、その報告を受けて子会社に対し必要な指導をおこなっています。

取締役会では、当社グループのリスク管理が健全かつ効果的に実施されているかを確認するとともに、当社グループの戦略目標や外部環境の変化等を踏まえて、リスク管理の方針・プロセスを定期的かつ継続的に見直しています。また取締役会やALM・リスク管理会議(経営会議)では、各種リスクおよびグループ全体のリスクについてモニタリング・協議・決定し、これを監督しています。

なお、リスクカルチャーを醸成・浸透させていくために、取締役を含めた 役員等に対して、リスク管理の勉強会やトレーニングを継続的に実施しています。

リスクアペタイト・フレームワーク

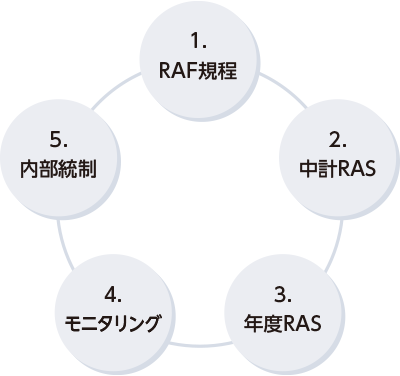

リスクアペタイト・フレームワーク(RAF)の活用

当社グループは、リスクガバナンスの枠組みとして、収益・リスク・資本のバランスを考慮しつつ、経営として進んで受け入れるリスクの種類と量を明確化し、モニタリングする手法である「リスクアペタイト・フレームワーク」(RAF)を導入しています。中期経営計画および年度の予算策定にあたっては、経営として進んで受け入れる、または回避すべきリスクの種類と量を定めた「リスクアペタイト・ステートメント」(RAS)を取締役会が決定しています。あわせて、RAFをROE向上や資本有効活用に資する枠組みとして活用していくために、部門別リスクリターンを踏まえた資本配賦に基づくアセットアロケーションの強化について取締役会で協議しています。RAFの活用を通じて、予算に織り込んだリスクアセットとリターンの関係を常にモニタリングし、リスクとリターンの最適化をはかります。

なお、RAFを踏まえたリスクカルチャーを醸成・浸透させていくために、取締役を含めた役職員に対して、リスク管理の勉強会を実施しています(2024年度は7月に役員・部長向け、8月、9月に本部のグループ長向けに実施しました)。

リスクアペタイト・フレームワーク(RAF)の管理態勢の概要

A. 資本配賦およびリスクキャパシティに応じた上限管理

各種リスクの潜在的な最大損失(リスク量)をVaR(バリュー・アット・リスク)などにより計測し、当該リスク量を自己資本のうちリスクテイクに充てられる金額の範囲内に抑えるため、リスク種類別に資本を配賦します。また、リスクアセットについては、計測したリスクキャパシティの範囲内でリスクアペタイトを決定しています。

B. ストレステスト

グループ共通のストレスシナリオを用いて、リスク種類毎の損失を見積もり、資本や収益、リスクアセット、リスク量等への影響を計測し、予算計画上の資本の十分性および経営としてストレス時に容認できる利益水準の確保を確認することにより、リスクテイクの適切性を検証しています。なお、ストレス・テストは自己資本比率(バーゼルⅢ)等に基づき実施しています。

C. トップリスク管理

トップリスクを管理するため、リスクが将来顕在化する可能性を事前に捉えるための警戒指標としてKRI(Key Risk Indicator)を設定し、継続的にモニタリングをおこない予兆の把握に努め、リスクが顕在化した場合の機動的な対応に備えています。

上記記載項目は取締役会にて、モニタリング・協議・決定し、監督しています。

トップリスク

当社グループは、経営において重要で、管理していくべきリスク事象を、「トップリスク」として定めています。

「トップリスク」については、継続的にモニタリングをおこない予兆の把握に努め、リスクが顕在化した場合の機動的な対応に備えています。

おもなトップリスク

- 外部環境要因による企業の業況悪化

- 預金獲得競争等による資金繰りの悪化

- サイバー攻撃による大規模な災害

- システム障害による大規模な損害

- 大規模な自然災害の発⽣

- ※当社が認識しているリスクの一部であり、上記以外のリスクによっても経営上、特に重大な悪影響が⽣じる可能性があります。

危機管理

当社グループは、地震をはじめとする大規模災害やシステム障害、感染症のまん延などが発⽣した際に、お客さまや従業員の安全、金融業務の円滑な遂行、お客さまの財産の保全を基本原則として、危機管理態勢を整備しています。危機事案発⽣時には、当社の代表取締役社長を委員長とする危機管理委員会が、必要に応じて⼦会社に緊急時対策本部の設置を指⽰し、対応状況について一元的に管理する態勢としています。

また、お客さまに重大な影響を及ぼすシステム障害を未然に防ぐとともに、障害が発⽣した際の対応態勢も整備しています。当社グループは、お客さま・関係者の健康・安全を最優先に取り組むとともに、社会機能の維持に不可⽋な金融インフラとして、金融機能の維持・継続に努めていきます。

統合的なリスク管理

基本的な考え

当社グループは、グループ全体のリスクを「信用リスク」、「市場リスク」、「流動性リスク」、「オペレーショナルリスク」、「レピュテーショナルリスク」に分類・管理しています。そのうえで、商品やサービスの開発・提供・改定や業務の外部委託に係るリスクなども含め、可能な限りリスクを統合的に識別、評価、モニタリング、コントロールすることにより経営の健全性を確保しています。また、経営資源の適切な配分を通じてリスクに見合った安定収益の確保をはかる態勢としています。

- 信用リスク

- 信用供与(融資)先の財務状況の悪化などにより、資産の価値が減少・消失し、損失を被るリスク

- 市場リスク

- 金利、有価証券などのさまざまな市場のリスク・ファクターの変動により、保有する資産・負債の価値が変動し、損失を被るリスク

- 流動性リスク

- 予期せぬ資金の流出などにより損失を被るリスク(資金繰りリスク、市場流動性リスク)

- オペレーショナルリスク

- 不適切な事務、システムの不備、法令等違反、自然災害、役職員の健康被害などに起因して損失を被るリスク

- レピュテーショナルリスク

- 当社グループおよび役職員などの言動・行動の結果が、対外的なマイナスイメージを与えることなどにより損失を被るリスク

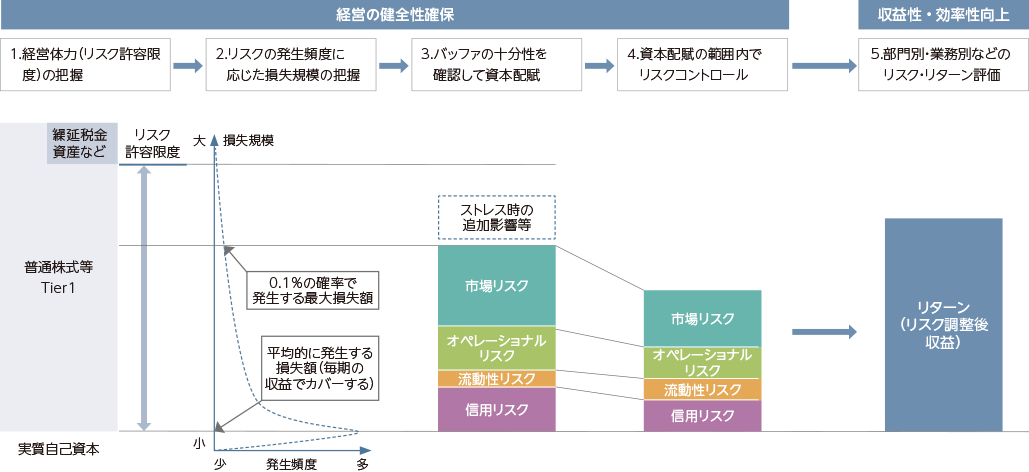

統合的なリスク管理の枠組み

資本配賦による健全性の確保

当社グループは、各種リスクの潜在的な最大損失(リスク量)をVaR(バリュー・アット・リスク)などにより計測し、当該リスク量を実質自己資本(普通株式等Tier1から繰延税金資産相当額などを控除したリスク許容限度)の範囲内に抑えるため、リスク種類別に資本配賦をおこなっています。なお、資本配賦にあたっては、ストレス時において実質自己資本を超えることがないよう、バッファ(未配賦資本)の十分性を確認しています。

ストレス・テストによる健全性の確保

当社グループは、バッファ(未配賦資本)の十分性評価や、リスクテイクの適切性を確認するため、ストレスシナリオを設定し、当該ストレス事象が発⽣した際の損失やリスク量をリスクカテゴリー横断で見積もるストレス・テストをおこなっています。

ストレスシナリオは、過去の急激な景気後退や将来の環境変

化の予測を考慮のうえグループ共通で設定し、ストレス・テストは、自己資本比率規制(バーゼルⅢ)等に基づき実施しています。

サイバーセキュリティ

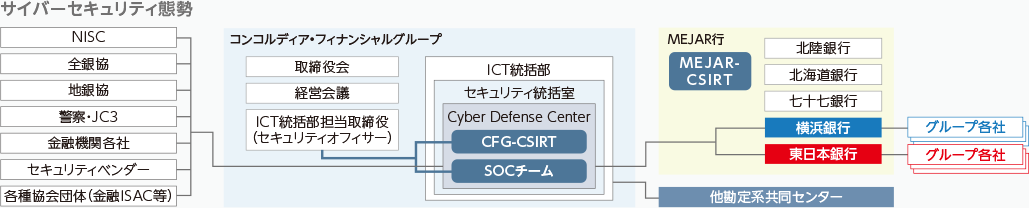

サイバーセキュリティガバナンス

経営層の関与

当社グループは、サイバーセキュリティを重要な経営課題と捉え、経営主導でサイバーセキュリティ対策を実施することを明確にするため、2022年4⽉に「サイバーセキュリティ経営宣言」を策定しています。体制面では、当社グループ全体のサイバーセキュリティを統括する責任者として、ITソリューション部担当役員をセキュリティオフィサーとすることをセキュリティポリシーで定めています。また、取締役を中⼼に構成される定期的なALM・リスク管理会議や社長報告・CSIRT会議等において脅威や規制動向、それらを踏まえたセキュリティ対策、現在の状況を議題として報告し、報告内容に関して経営陣により指導・チェックが適切に実施される体制になっています。さらに、これらの報告内容については、定期的かつ状況変化に即して適宜取締役会に報告し、取締役会はその執行状況を監督しています。

第三者機関による外部評価・内部評価体制

当社グループは、2024年10月に金融庁より公表された「金融分野におけるサイバーセキュリティに関するガイドライン」に基づき、第三者機関によるガバナンス体制、リスク管理、外部委託先を含む管理態勢、インシデント対応力などの客観的評価を受けています。また、金融庁が示すセルフアセスメントを継続的に実施し、自らの取組状況を点検・分析することで、外部からの客観的視点と内部の主体的な検証の両面から、変化する脅威への対応力と運用の実効性向上をはかっています。

委託先管理

当社グループは、クラウドサービスの利用や業務委託先に情報を預ける際、契約時だけでなく契約後も定期的に、契約先・委託先が当社グループのセキュリティ基準に準拠しているかを評価しています。特に重要度が⾼い情報を預託している場合は、年に1回以上の頻度で定期検証を実施しています。具体的には、契約先・委託先のシステムの安全性や、従業員(契約社員・委託先も含む)への教育状況など、情報管理態勢の評価をおこない、基準を満たさない場合は改善を求めるとともに、必要に応じて委託先の変更をおこなっています。

個人情報保護のための取り組み

当社グループは、個人情報保護の取り組みとして、関連法令に基づき利用目的等を公表するとともに、情報の漏えいや不正閲覧を防止するため、役割に応じた権限付与によるアクセス制御や、情報分類・定義に関する規程を整備し、全役職員(パート・派遣社員を含む)に周知徹底をおこなっています。

システムの企画・開発段階では、セキュリティ・システムリスク専任要員によるセキュリティレビューを実施し、システムの導入前後には外部セキュリティベンダによる定期的な脆弱性診断を通じて安全性を確保しています。お客さま情報などの個人情報をシステムに保管する際は、役割に応じたアクセス制御に加え、専用ツールによる暗号化を実施しています。また、公式サイトやインターネットバンキングへの接続時の通信も暗号化をおこない、安全性を高めています。これらの管理は各システムのセキュリティ責任者でもある各所管部署の長がその責任を負い、監査部による客観的なチェックを通じて、個人情報の適切かつ安全な取り扱いに努めています。さらに、クレジットカード発行業務については、国際的なセキュリティ基準であるPCI DSSに準拠して運用しています。

インシデントレスポンス態勢

当社グループは、進化するサイバー攻撃の脅威に対応するために、2023年度にITソリューション部内にセキュリティ統括室を新設し、室内にサイバーディフェンスセンターを設置しています。サイバーディフェンスセンターは、グループ各社のメンバーで構成されるグループCSIRTとプライベートSOCから組成されています。

グループCSIRTでは、脅威情報の収集・発信や、攻撃検知時の調査・対応を担うほか、NCO(国家サイバー統括室)、金融庁、金融ISACが主催する訓練への定期参加を通じて、政府機関・業界団体・グループ会社との連携を確認し、有事に備えた態勢を整えています。また、自社のみならず、基幹系システム「MEJAR(メジャー)」を運営する各地域金融機関およびNTTデータとの間で「MEJAR-CSIRT」を組成し、定期的な情報交換、態勢確認、共同訓練を実施しています。2023年度からはNTTデータ地銀共同センター参加行と「CMS-CSIRT」を設立し、共同訓練や勉強会に加え、製品の共同調達やリソース共有も視野に入れ、地域金融機関のセキュリティ態勢強化に取り組んでいきます。

プライベートSOCでは、最新の統合ログ監視ツールや自動化ツールを活用し、セキュリティインシデントの早期発見および迅速な対処に努めています。組織体制の整備以外に加え、ランサムウェア感染、DDoS攻撃、情報漏洩など、インシデントの種類に応じた対応計画を策定しており、これらの計画は各種訓練の結果を踏まえて、継続的に改善しています。インシデント発⽣時には、原因の究明、是正処置、再発防止策(予防処置)を関連部署と連携して実施し、適切な対応に努めています。

教育・啓発

グループ役職員向けの教育・訓練

当社グループは、サイバーセキュリティに関するリテラシー向上のため、全役職員(パート、派遣社員を含む)を対象に、セキュリティポリシーに基づく訓練・研修を実施しています。訓練では、インシデント発生時にも迅速かつ円滑な対応ができるよう、不審メール訓練などを年に複数回実施しています。研修はeラーニング形式でおこない、昨今のサイバー攻撃事例や情報資産の保護に関する内容を題材としています。さらに、新入社員、新任役職者、管理役職者、統括役職者など階層に応じた研修を実施し、経営層向けには外部専門家を招いた勉強会を開催しています。これらの取り組みを通じて、サイバーセキュリティに関する技量の維持と、ランサムウェア感染、DDoS攻撃、情報漏洩等などインシデントの種類に応じた対応手順の継続的な改善につなげています。

また、サイバーディフェンスセンターの専任社員には、CISSPや情報処理安全確保支援士の資格取得を推奨しており、知識・技量向上のため、外部研修やトレーニング、セキュリティカンファレンスへの参加を積極的に推進しています。加えて、専門人財のキャリア採用も継続的に実施しています。

お客さま向けの啓発

当社グループは、フィッシング詐欺などによる不正送金被害が多発している状況を踏まえ、一般財団法人日本サイバー犯罪対策センター(JC3)に加盟し、インターネットを利用した金融犯罪に関する情報の収集・分析をおこなっています。入手した情報をもとに、当社グループ名をかたる不審なメールやSMS、フィッシングサイトの立ち上げ事例などを迅速に把握し、ホームページ等での注意喚起や、不正送金の未然防止に向けた対策を講じています。